랜섬웨어

자바 스크립트를 통한 확산 기법의 변종 “케르베르(Cerber)” 랜섬웨어

3,685 2017-01-20

개요

지난해 3월 최초 등장한 ‘케르베르 (Cerber)’ 랜섬웨어가 무서운 여세로 확산 조짐을 보이고 있습니다. 주로 아시아 태평양 지역을 주로 타깃으로 하고 있어 국내 사용자들의 주의가 요구됩니다. 말하는 랜섬웨어로 유명세를 탄 케르베르 랜섬웨어가 데이터베이스 즉, DB까지 공격하며 기승을 부리고 있습니다. 악명 높은 ‘록키 (Locky)’ 랜섬웨어를 밀어내고 최대 악성코드로 등극했습니다. 케르베르는 안내 페이지뿐 아니라 음성으로 감염 사실을 사용자들에게 알리는 것이 특징입니다. 이에 따라 해당 랜섬웨어의 동작 방식과 피해 사례를 토대로 대응 방안을 안내드리고자 합니다. |

감염 증상

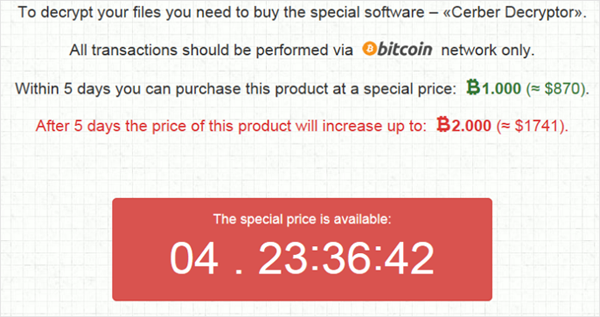

1) 문서 파일 암호화 및 음성 안내 · 대상 네트워크가 연결 안 돼있더라도 악성코드 내에 저장되어있는 IP 주소와 서브넷 마스크 값을 이용하여 UDP 패킷을 전송해 PC 내 문서 파일 및 연결된 저장 장치(USB, 외장하드 등) 및 공유 폴더 2) 버전 별 방식 · Ver 3.0 확장자명 “cerber”로 변경 · Ver 4.0 확장자명 확장자 임의의 4자리 문자 변경 및 확장자 제거 · Ver 4.15 주어진 시간 내 비트코인 미 납부 시 복호화 비용 증가 · Ver 4.16 사물인터넷 (IoT) 기기 확대 추세에 따라 봇넷에 연결해 디도스(DDOs) 공격을 수행하는 기능이 추가되는 등 공격의 지능화 |

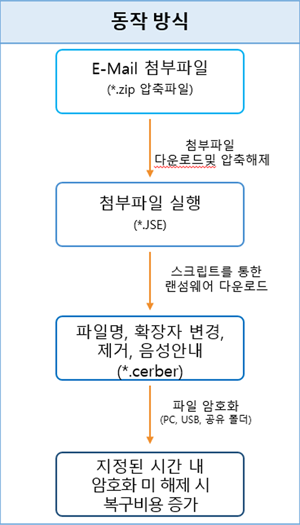

동작 방식

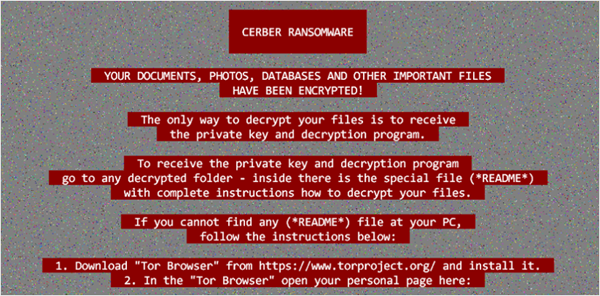

· 이메일을 통하여 압축된 첨부 파일을 통해 유입 · 사용자 첨부파일 압축 해제 후 JSE 파일 실행 시 스크립트 명령을 통해 해외 서버에서 Cerber 랜섬웨어가 은밀히 설치 · PC 內 문서파일 확장자 변경 및 암호화 진행 ‘# DECRYPT MY FILES #.VBS’ 파일을 생성 후 실행, Windwos SAPI Voices TTS (Text-To-Speech) 코드가 포함되어있어 음성 안내 [Cerber Ransomware감염 화면] |

▶ 출처: Cerber Ransomware (2017.01.20)

[Cerber Ransomware 지정 된시간 내 해제 유도 화면] |

▶ 출처: Cerber Ransomware (2017.01.20)

대응 방안

현재 성행하고 있는 대부분의 랜섬웨어는 국내를 대상으로 악의적으로 유포되고 있습니다. 따라서 後 조치 방식이 아닌 사전 대응 가능한 방안을 하기와 같이 안내드립니다. [사전 대응 방안] 1) 중요 문서 및 파일 정기적인 백업 2) 발신인이 명확한 E-Mail도 링크나 첨부파일을 열기 전 확인 3) 화이트리스트 기반의 차단솔루션의 도입으로 감염을 사전 예방 (▶ Osiris 차단 동영상) |

댓글 : 1

위 cerber 렌섬웨어는 복구 불가능한가요?.. ㅠㅠ. 외장의 파일들이 다 바뀌었네요..ㅜㅜ.확장자는 모두....ab57 ...